Nowa era cyberbezpieczeństwa w Unii Europejskiej

Dyrektywa NIS2 (Network and Information Security 2) stanowi kluczowy element unijnej strategii cyberbezpieczeństwa, nakładając na organizacje z sektorów kluczowych i ważnych obowiązek wdrożenia zaawansowanych środków ochrony. W kontekście technologicznym, spełnienie tych wymogów wymaga nie tylko proceduralnych zmian, ale również implementacji odpowiednich narzędzi. W artykule przeanalizujemy, jak trio narzędzi – GLPI, Zabbix i Wazuh – tworzy kompleksową platformę wspierającą compliance z NIS2.

NIS2 w pigułce: Kluczowe wymagania techniczne

Zanim przejdziemy do narzędzi, zrozumiejmy kluczowe obowiązki nałożone przez NIS2:

Zarządzanie bezpieczeństwem sieci i systemów

Incydenty bezpieczeństwa – zapobieganie, wykrywanie i reagowanie

Bezpieczeństwo łańcucha dostaw

Ocena ryzyka i polityki bezpieczeństwa

Szyfrowanie i ochrona danych

Rejestrowanie zdarzeń (logging) i ciągłość działania

Sprawdź czy jesteś przygotowany na NIS2. Zobacz listę 100 punktów do regulacji >>>

GLPI: Centralny system zarządzania bezpieczeństwem IT

Inwentaryzacja i zarządzanie aktywami (Art. 21 NIS2)

GLPI stanowi fundament dla spełnienia wymogu kompleksowego zarządzania aktywami IT. Narzędzie to:

Automatycznie odkrywa i kataloguje wszystkie urządzenia w sieci – od serwerów po urządzenia IoT

Tworzy szczegółową dokumentację konfiguracji każdego elementu infrastruktury

Śledzi zależności między komponentami – kluczowe dla oceny wpływu incydentu

Przykład compliance: Dzięki GLPI organizacja może wykazać organowi nadzorczemu pełną inwentaryzację krytycznych komponentów infrastruktury.

Zarządzanie lukami i poprawkami

Moduł zarządzania lukami w GLPI pozwala na:

Korelację danych o lukach z konkretnymi aktywami

Śledzenie cyklu życia poprawek – od wykrycia do wdrożenia

Generowanie raportów zgodności dla wymagań NIS2 dotyczących zarządzania podatnościami

Zabbix: Zaawansowany monitoring i wczesne wykrywanie

Ciągłe monitorowanie bezpieczeństwa (Art. 20 NIS2)

Zabbix dostarcza mechanizmów niezbędnych dla spełnienia obowiązku ciągłego monitorowania:

Monitoring dostępności i wydajności krytycznych usług 24/7

Wykrywanie anomalii w działaniu systemów – wczesne ostrzeganie o potencjalnych incydentach

Monitorowanie parametrów bezpieczeństwa – jak nieudane próby logowania, nietypowy ruch sieciowy

Reagowanie na incydenty

Funkcjonalności Zabbix wspierające proces reagowania na incydenty:

Automatyczne powiadomienia o naruszeniach polityki bezpieczeństwa

Eskalacja alertów zgodnie z przyjętymi procedurami

Dashboardy w czasie rzeczywistym dla zespołu SOC/CERT

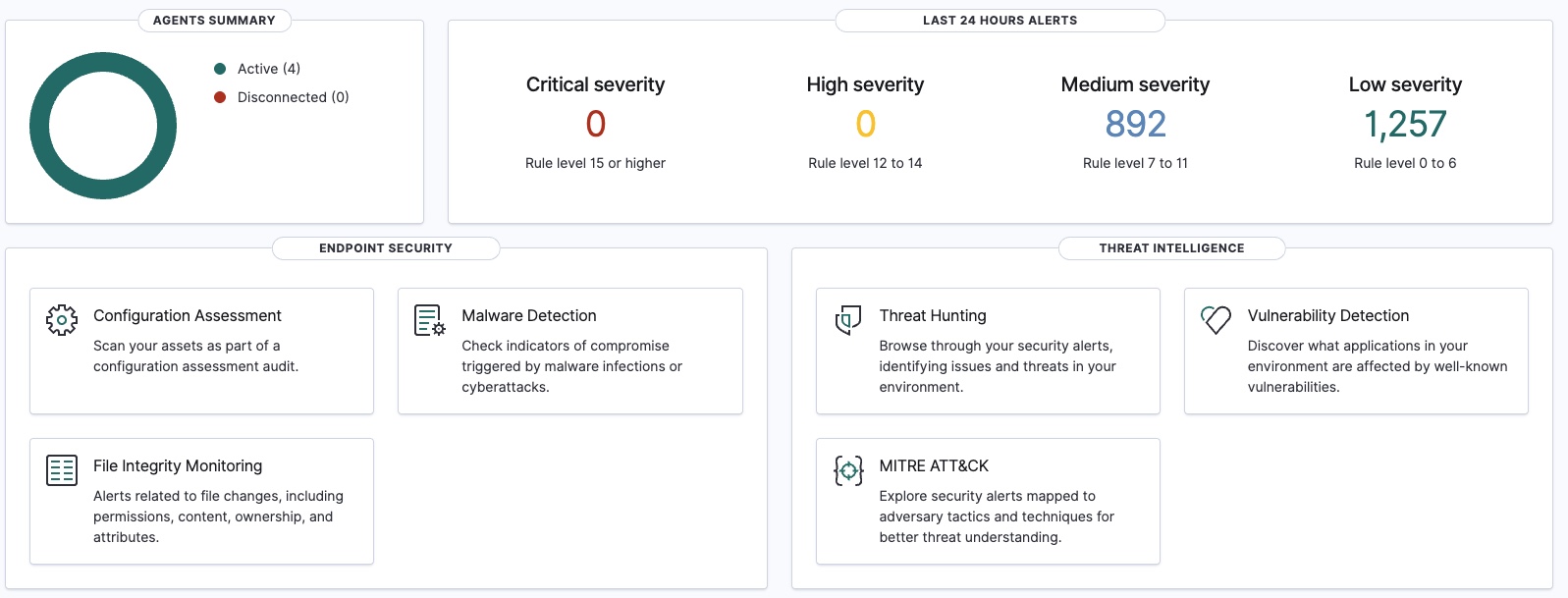

Wazuh: Spełnienie wymogów wykrywania i odpowiedzi na incydenty

Zaawansowane wykrywanie zagrożeń (Art. 22 NIS2)

Wazuh dostarcza zaawansowanych mechanizmów wykrywających, które są wymagane przez NIS2:

IDS/IPS – wykrywanie i blokowanie ataków sieciowych

Monitorowanie integralności plików – wykrywanie nieautoryzowanych zmian

Analiza luk bezpieczeństwa w czasie rzeczywistym

Wykrywanie malware poprzez integrację z silnikami antywirusowymi

Rejestrowanie zdarzeń i analiza forensyczna

Wymóg kompleksowego logowania (Art. 23 NIS2) jest realizowany przez:

Centralne zbieranie logów ze wszystkich systemów

Korelację zdarzeń pomiędzy różnymi źródłami

Przechowywanie logów zgodnie z wymaganiami prawnymi

Gotowe raporty dla potrzeb dochodzeń forensycznych

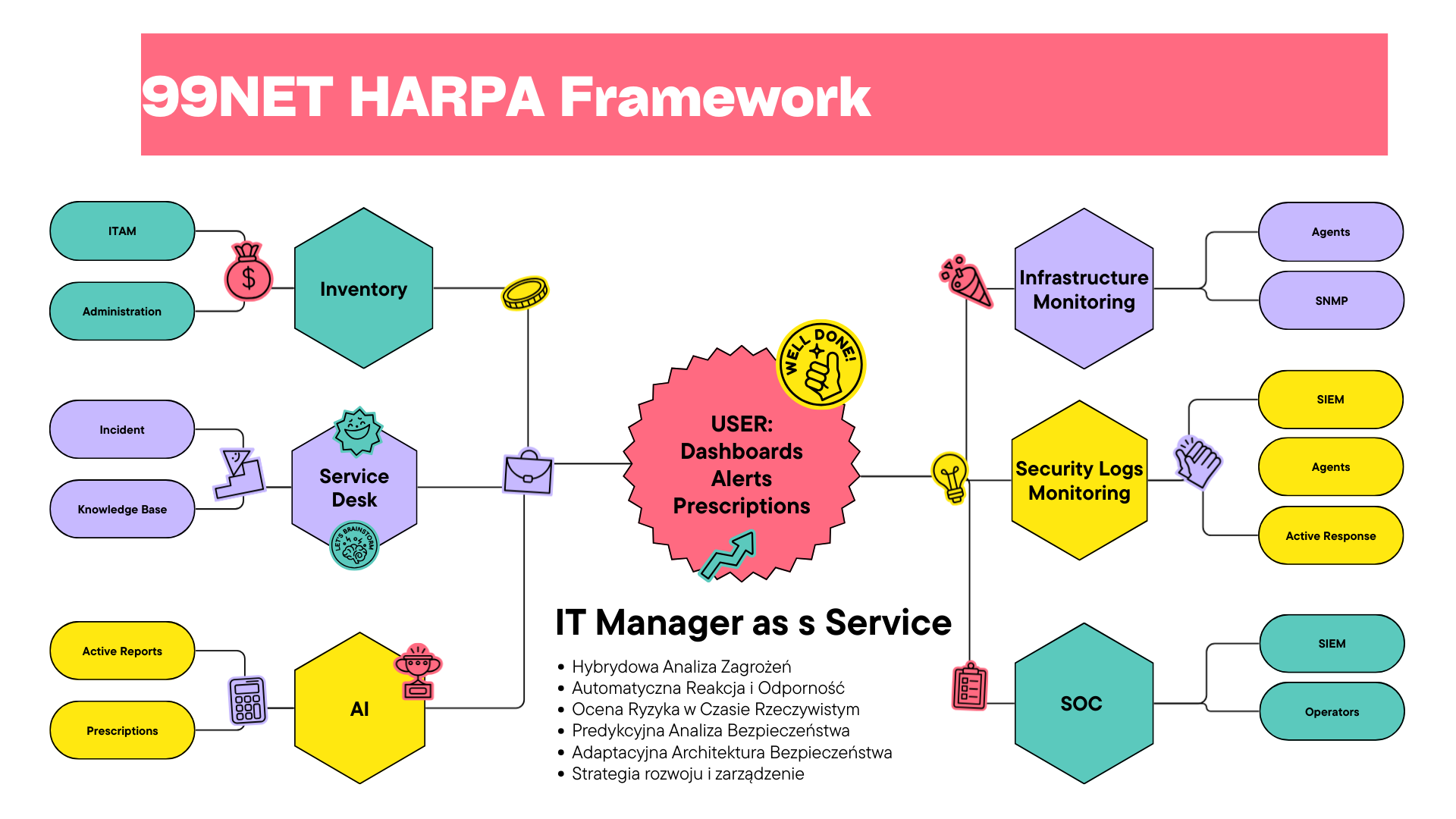

Integracja: Siła połączenia narzędzi

Prawdziwa moc w spełnianiu wymogów NIS2 ujawnia się przy integracji tych narzędzi:

Scenariusz: Wykrywanie i reagowanie na atak ransomware

Zabbix wykrywa nietypowe obciążenie systemu plików i wysyła alert

Wazuh identyfikuje próbę zaszyfrowania plików i blokuje proces

GLPI:

- Automatycznie tworzy zgłoszenie incydentu

- Dostarcza informacje o konfiguracji dla zespołu reagowania

- Śledzi czas naprawy (dla raportowania zgodności)

- Weryfikuje aktywa

Scenariusz: Zarządzanie podatnościami

Wazuh identyfikuje lukę w oprogramowaniu

GLPI:

- Powiązuje lukę z konkretnymi aktywami

- Określa poziom ryzyka biznesowego

- Śledzi proces wdrożenia poprawki

Zabbix weryfikuje poprawność wdrożenia poprawki

Praktyczny przewodnik wdrożenia dla NIS2

Krok 1: Mapowanie wymogów na funkcjonalności

Stwórz macierz, która powiąże konkretne artykuły NIS2 z funkcjami narzędzi:

| Wymóg NIS2 | GLPI | Zabbix | Wazuh |

|---|---|---|---|

| Zarządzanie aktywami | ✅ Inwentaryzacja | ✅ Monitoring | |

| Wykrywanie incydentów | ✅ Ticketing | ✅ Alerty | ✅ IDS/SIEM |

| Ochrona przed malware | ✅ FIM/AV | ||

| Rejestrowanie zdarzeń | ✅ Logi zmian | ✅ Centralne logi |

Krok 2: Konfiguracja zgodności

GLPI: Skonfiguruj szablony dla krytycznych aktywów

Zabbix: Wdróż monitoring dla wskaźników bezpieczeństwa

Wazuh: Dostosuj reguły wykrywania do profilu ryzyka organizacji

Krok 3: Automatyzacja raportowania

Wykorzystaj API wszystkich trzech narzędzi do generowania automatycznych raportów zgodności:

Raporty zarządzania podatnościami

Statystyki wykrytych incydentów

Czas reakcji na zdarzenia

Case study: Organizacja z sektora energii

Przed wdrożeniem

Ręczna inwentaryzacja aktywów (6-miesięczne opóźnienia)

Wykrywanie incydentów średnio po 14 dniach

Brak centralnego systemu logowania

Po wdrożeniu integracji GLPI-Zabbix-Wazuh

Automatyczna inwentaryzacja w czasie rzeczywistym

Wykrywanie incydentów w ciągu minut

Kompletne logowanie zdarzeń bezpieczeństwa

80% redukcja czasu reakcji na incydenty

Wyzwania i najlepsze praktyki

Wyzwania

Złożoność integracji – wymaga specjalistycznej wiedzy

Koszty utrzymania – zasoby obliczeniowe dla dużych środowisk

Kwalifikacje personelu – konieczność ciągłego szkolenia

Najlepsze praktyki

Rozpocznij od pilotażu na krytycznych systemach

Zaangażuj wszystkie strony – IT, bezpieczeństwo, compliance

Stwórz procedury wykorzystania narzędzi w odpowiedzi na incydenty

Regularnie weryfikuj skuteczność poprzez testy i audyty

Od obowiązku do przewagi konkurencyjnej

Narzędzia takie jak GLPI, Zabbix i Wazuh przekształcają wymóg compliance z NIS2 z kosztownego obowiązku w strategiczną inwestycję. Dzięki ich wdrożeniu organizacje nie tylko spełniają wymogi prawne, ale również zyskują:

Lepszy wgląd w infrastrukturę IT

Szybsze reagowanie na incydenty

Zmniejszone ryzyko operacyjne

Przewagę konkurencyjną poprzez demonstrację dojrzałości bezpieczeństwa

W erze NIS2, inwestycja w tego typu narzędzia nie jest już opcjonalna – staje się koniecznością dla każdej organizacji chcącej bezpiecznie operować na jednolitym rynku cyfrowym UE.

Kontakt: info@99net.pl